Última modificação em 15/05/2026

Quando a decisão envolve uma plataforma de segurança eletrônica integrada, o controle de acesso costuma ser o ponto de partida da avaliação. É o subsistema com mais pontos de integração, mais impacto operacional e, frequentemente, mais variáveis para comparar entre fornecedores. Mas parar aí é um erro. A escolha da plataforma certa depende de um conjunto de critérios que vão muito além de quantas credenciais o sistema suporta. Este artigo apresenta um framework de oito critérios ponderados para guiar gestores, integradores e equipes de TI durante o processo de avaliação e comparação de soluções.

Por que um framework de decisão importa aqui

Projetos de segurança eletrônica falham com mais frequência na fase de escolha do que na de implantação. Especificações técnicas impressionam em apresentações de vendas, mas quando o sistema entra em produção, as lacunas aparecem: integração que exige middleware proprietário, escalabilidade que trava no terceiro site, suporte que some após o primeiro ano. Um framework de critérios ponderados reduz esse risco porque força a comparação objetiva antes da contratação.

Os oito critérios abaixo cobrem desde arquitetura técnica até custo total de propriedade. Cada um tem peso diferente dependendo do perfil da operação, e você vai entender por quê.

Critério 1: integração nativa entre subsistemas

Uma plataforma que integra controle de acesso, CFTV, alarme e automação via protocolo nativo opera de forma fundamentalmente diferente de uma que depende de integrações ponto a ponto entre sistemas de fabricantes distintos. No primeiro caso, eventos de um subsistema disparam ações no outro sem latência de middleware. No segundo, cada ponto de integração é um ponto de falha potencial.

Perguntas concretas para o fornecedor: a integração entre controle de acesso e câmeras é via SDK proprietário ou protocolo aberto? O sistema de alarme compartilha banco de eventos com o controle de acesso ou cada um tem seu repositório separado? Se a resposta for “via API de terceiros”, avalie o custo e a fragilidade dessa dependência.

Para operações com múltiplos subsistemas, a integração nativa não é diferencial, é pré-requisito. Saiba mais sobre como essa integração funciona na prática no artigo sobre segurança integrada e gestão eficiente.

Critério 2: escalabilidade arquitetural

Escalar um sistema de segurança eletrônica vai além de adicionar câmeras ou leitoras. A arquitetura precisa suportar aumento de pontos de acesso, novos sites, mais usuários simultâneos e maior volume de eventos sem degradação de performance. Isso exige que a plataforma tenha sido projetada para escala desde o início, não adaptada depois.

Avalie se o servidor de gerenciamento suporta estrutura distribuída com controladores locais autônomos. Isso é especialmente relevante para operações multisite, onde a queda da conexão com a nuvem ou com o servidor central não pode paralisar o controle de acesso nas unidades. O artigo sobre controle de acesso offline em ambientes corporativos detalha por que esse requisito é estratégico.

Critério 3: gestão centralizada multisite

Para empresas com mais de uma unidade, a capacidade de gerenciar políticas de acesso, usuários e eventos a partir de um único painel não é conveniência, é necessidade operacional. A fragmentação de gerenciamento por site gera inconsistência de políticas, retrabalho administrativo e dificuldade de auditoria.

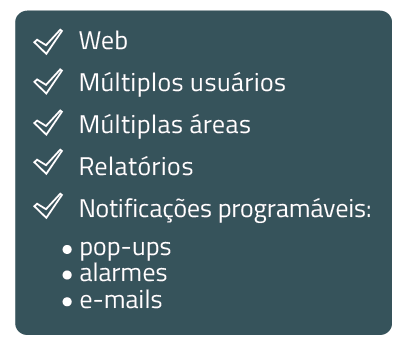

Verifique se a plataforma permite: definição de grupos de acesso globais com exceções por unidade, espelhamento de políticas entre sites, visualização consolidada de eventos e relatórios agregados por região ou hierarquia organizacional. Se cada site exigir configuração independente e não houver herança de políticas, o custo de administração cresce proporcionalmente ao número de unidades. Veja como a gestão multisite centralizada resolve esse problema.

Critério 4: cibersegurança da plataforma

Sistemas de segurança eletrônica conectados em rede IP são alvos. Controladores de acesso com firmware desatualizado, interfaces web sem autenticação multifator e comunicação sem criptografia são vetores de ataque documentados. A avaliação de cibersegurança da plataforma precisa ser tão rigorosa quanto a de qualquer outro sistema de TI.

Critérios técnicos mínimos: comunicação criptografada entre dispositivos e servidor (TLS 1.2 ou superior), autenticação por certificado nos controladores de acesso, suporte a LDAP/Active Directory para governança de identidade, política de atualização de firmware com histórico de CVEs corrigidos e segregação de rede entre dispositivos IoT de segurança e rede corporativa.

O envolvimento do gestor de TI nessa avaliação não é opcional. Quem cuida da infraestrutura digital da empresa precisa validar esses pontos antes da contratação. O artigo sobre autenticação multifator aprofunda os requisitos de autenticação que qualquer plataforma séria precisa atender.

Critério 5: rastreabilidade e auditoria

Toda movimentação registrada pelo sistema de controle de acesso é potencial evidência. Seja para investigação interna, conformidade regulatória ou auditoria externa, a qualidade dos logs importa tanto quanto a política de acesso em si. Logs com timestamp preciso, identidade do operador que fez alterações, registros imutáveis e exportação em formatos auditáveis são requisitos, não opcionais.

Perguntas relevantes: o sistema mantém histórico de alterações de políticas com identificação do usuário que fez a mudança? Os logs de acesso são armazenados localmente em caso de perda de conexão com o servidor? Há integração nativa com ferramentas de SIEM? Para gestores que precisam demonstrar conformidade, o artigo sobre auditoria de acessos e governança corporativa é leitura complementar direta.

Critério 6: suporte técnico e SLA documentado

O suporte pós-venda é onde a maioria dos projetos de segurança eletrônica revela suas falhas estruturais. Promessas de “suporte 24/7” precisam ser confrontadas com SLAs documentados: qual é o tempo máximo de resposta para incidentes críticos? Há diferença de SLA entre falha de hardware e falha de software? O suporte é prestado diretamente pelo fabricante ou por parceiros com diferentes níveis de capacitação?

Para integradores, esse critério tem peso duplo: além do suporte ao cliente final, avaliam a capacidade do fabricante de dar suporte técnico ao integrador durante a implantação e em situações de customização. Um fabricante que não documenta suas APIs, não oferece ambiente de homologação e não tem linha direta para suporte técnico especializado cria dependência operacional sem contrapartida. O artigo sobre perda de garantia por instalação não especializada mostra o que acontece quando esse critério é ignorado.

Critério 7: total cost of ownership (TCO)

O preço de aquisição representa uma fração do custo real de uma plataforma de segurança eletrônica ao longo de cinco anos. Licenças anuais de software, custo de expansão por ponto de acesso adicional, taxas de atualização de firmware, custo de treinamento para novos operadores e custo de migração caso a plataforma seja descontinuada: tudo isso compõe o TCO.

Monte uma planilha de TCO de cinco anos antes de aprovar qualquer proposta. Inclua: licença de software por ano, custo de hardware por ponto de acesso, estimativa de suporte e manutenção anual, custo de treinamento e eventual custo de integração com sistemas de RH ou ERP. Plataformas com hardware proprietário e licenciamento fechado costumam ter TCO significativamente maior que soluções baseadas em protocolos abertos. Para quem gerencia orçamentos de facilities em escala, o artigo sobre planejamento de segurança para empresas em crescimento traz uma perspectiva complementar sobre custo de longo prazo.

Critério 8: conformidade com normas e regulamentações

Dependendo do setor e da localização das instalações, o sistema de controle de acesso precisa atender a requisitos normativos específicos. LGPD, normas ABNT de segurança eletrônica, requisitos do Banco Central para instituições financeiras, protocolos de segurança hospitalar e exigências de auditoria para empresas de capital aberto: cada contexto tem suas próprias obrigações.

Avalie se o fabricante documenta explicitamente quais normas a plataforma atende, se há histórico de auditorias externas e se o contrato inclui cláusulas de adequação em caso de mudança regulatória. Plataformas que não conseguem demonstrar conformidade transferem o risco regulatório integralmente para o cliente. O artigo sobre compliance e segurança corporativa detalha como estruturar essa avaliação.

Como ponderar os critérios para o seu contexto

Não existe peso fixo universal para esses oito critérios. Uma empresa de varejo com 80 lojas vai ponderar gestão multisite e TCO acima de tudo. Uma instituição financeira coloca cibersegurança e conformidade no topo. Um centro de distribuição logístico prioriza rastreabilidade e integração com sistemas de RH. Um integrador avaliando fabricantes para seu portfólio olha para suporte técnico e capacidade de customização como critérios de triagem inicial.

A recomendação prática: liste os oito critérios, atribua um peso de 1 a 5 para cada um de acordo com o seu contexto operacional, e use uma escala de 1 a 10 para pontuar cada plataforma em avaliação. O resultado não substitui a avaliação técnica detalhada, mas organiza a comparação e reduz o viés de apresentações comerciais bem feitas.

Plataformas que atendem bem aos oito critérios costumam ter uma característica em comum: foram projetadas como sistemas integrados desde o início, não montadas pela agregação de produtos de múltiplos fabricantes. A diferença se torna clara no segundo ano de operação, quando expansões, atualizações e incidentes mostram onde a arquitetura realmente sustenta o que foi prometido.

Perguntas frequentes

Qual é o critério mais importante ao avaliar uma plataforma de segurança eletrônica integrada?

Depende do perfil da operação. Para empresas com múltiplas unidades, gestão centralizada multisite e escalabilidade tendem a ser os critérios mais críticos. Para operações em setores regulados, conformidade normativa e rastreabilidade têm peso maior. Em qualquer caso, a integração nativa entre subsistemas é um critério de triagem: se a plataforma não integra controle de acesso, CFTV e alarme de forma nativa, os outros critérios ficam comprometidos.

Como avaliar a cibersegurança de um sistema de controle de acesso antes da compra?

Solicite ao fabricante a documentação de segurança da plataforma: política de atualização de firmware, histórico de vulnerabilidades corrigidas (CVEs), suporte a TLS na comunicação entre dispositivos e servidor, e capacidade de integração com Active Directory. Peça também para o time de TI realizar uma análise de tráfego de rede durante a fase de homologação. Plataformas que resistem a esse nível de escrutínio são as que vale contratar.

O que deve entrar no cálculo de TCO de uma plataforma de segurança eletrônica?

Além do custo de aquisição de hardware e licença inicial de software, inclua: renovação anual de licença, custo por ponto de acesso adicional, manutenção preventiva e corretiva, treinamento de operadores, custo de integração com outros sistemas (RH, ERP, SIEM) e, se aplicável, custo de migração ao final do contrato. Projetos que não fazem esse cálculo tendem a subestimar o custo total em 40% a 60% em horizontes de cinco anos.

Por que o suporte técnico do fabricante é um critério de avaliação para integradores?

O integrador é o elo entre o fabricante e o cliente final. Se o fabricante não oferece suporte técnico especializado, documentação de API detalhada e ambiente de homologação, o integrador assume riscos que não consegue precificar. Projetos que dependem de fabricantes com suporte deficiente costumam ter custos de manutenção muito acima do previsto, o que compromete tanto a rentabilidade do integrador quanto a satisfação do cliente final.

Como a integração com sistemas de RH afeta a escolha da plataforma de controle de acesso?

A integração com RH automatiza a gestão do ciclo de vida das credenciais: admissão, mudança de cargo e desligamento passam a refletir automaticamente nas políticas de acesso, sem intervenção manual. Plataformas que não suportam essa integração exigem processos manuais paralelos, o que cria lacunas de segurança e risco de não conformidade. Veja como essa integração funciona em detalhe no artigo sobre integração entre controle de acesso e sistemas de RH.

Existe diferença entre plataforma de segurança integrada e sistema de segurança com múltiplos fabricantes?

Sim, e a diferença é arquitetural. Uma plataforma integrada foi projetada para que todos os subsistemas compartilhem banco de dados, protocolo de comunicação e interface de gerenciamento desde o início. Um sistema com múltiplos fabricantes depende de integrações ponto a ponto, que funcionam bem em condições normais, mas se tornam frágeis em atualizações de versão, expansões e incidentes. O primeiro modelo tem menor custo de operação a longo prazo e maior resiliência operacional.