Existe um tipo de vulnerabilidade que nenhuma câmera consegue evitar sozinha: alguém entra em uma área restrita aproveitando a passagem de outra pessoa autorizada. Esse comportamento — conhecido como tailgating — é silencioso, difícil de detectar e comum em ambientes sem controle sequencial de acesso.

A boa notícia é que o intertravamento resolve esse problema de forma direta, impedindo a abertura simultânea de portas e garantindo que cada entrada seja individualmente validada. Com automação IP, esse mecanismo ganha flexibilidade, escala e integração com toda a plataforma de segurança corporativa.

Intertravamento: reforço estratégico para áreas críticas

A função do intertravamento é impedir a abertura simultânea de duas ou mais portas em uma sequência de acesso. Na prática, isso significa que a segunda porta de uma eclus? de segurança só abre depois que a primeira for completamente fechada — e somente após a validação individual do usuário no interior do ambiente intermediário.

Esse mecanismo entrega quatro benefícios diretos para a segurança corporativa:

- Prevenção de tailgating, eliminando a possibilidade de acesso por “carona” em sequência de uma entrada autorizada;

- Controle individual de entrada, garantindo que cada acesso seja validado de forma independente, sem que o fluxo de uma pessoa influencie a liberação de outra;

- Proteção reforçada em áreas críticas, como cofres, data centers, laboratórios e salas de tesouraria, onde o acesso indevido representa risco operacional e regulatório;

- Aumento do nível de rastreabilidade, com registro individual de cada validação realizada no interior da antecâmara.

O intertravamento não é um recurso de nicho — é uma camada estratégica de proteção para qualquer ambiente onde o controle de acesso convencional não oferece proteção suficiente contra entradas não autorizadas por contiguidade.

Como funciona o intertravamento com automação IP

No modelo tradicional, o intertravamento opera por conexão física direta entre os dispositivos — a lógica de bloqueio fica no hardware local, sem visibilidade centralizada e sem possibilidade de ajuste remoto. Eficaz, mas limitado.

No modelo com automação IP, a lógica de controle migra para a rede. As regras de intertravamento rodam via software, com comunicação entre dispositivos através da infraestrutura IP da empresa. Isso transforma o mecanismo em uma solução dinâmica e gerenciável.

As diferenças práticas do intertravamento com automação IP incluem:

- Configuração remota, com ajuste de regras, horários e condições de liberação sem necessidade de intervenção física nos equipamentos;

- Monitoramento em tempo real, com visibilidade centralizada sobre o status de cada porta e cada evento de validação no sistema;

- Integração com controle de acesso, permitindo que o intertravamento opere em conjunto com biometria, cartão RFID e QR Code na mesma plataforma;

- Ajustes dinâmicos de regras, com possibilidade de alterar condições de liberação conforme o período, o perfil do usuário ou o nível de alerta da operação.

Essa flexibilidade é o que diferencia o intertravamento IP de uma solução mecânica. Ele não apenas restringe — ele se integra, escala e responde à complexidade de ambientes corporativos modernos.

Aplicações práticas do intertravamento IP em ambientes corporativos

O intertravamento IP encontra aplicação direta em ambientes onde o acesso indevido representa consequências operacionais, regulatórias ou de segurança pessoal. A tecnologia cria antecâmaras — também chamadas de eclusas — onde o usuário entra pelo primeiro acesso, aguarda no espaço intermediário, realiza nova validação e só então tem a segunda porta liberada.

Os ambientes corporativos que mais utilizam esse mecanismo incluem:

- Data centers e salas de servidores, onde o acesso não autorizado pode comprometer infraestrutura crítica e dados sensíveis de toda a operação;

- Instituições financeiras, com cofres, tesourarias e back-offices que exigem validação individual e registro auditável de cada entrada;

- Laboratórios e centros de pesquisa, com controle rigoroso de quem acessa áreas com ativos de alto valor ou materiais sensíveis;

- Indústrias com áreas de processo crítico, onde a presença não autorizada representa risco de acidente, sabotagem ou vazamento;

- Áreas executivas e de gestão estratégica, com proteção adicional para ambientes onde circulam informações confidenciais.

Em cada um desses contextos, o intertravamento IP opera como barreira física e lógica simultaneamente — impedindo o acesso por contiguidade e registrando cada etapa da validação para fins de auditoria e conformidade.

Benefícios operacionais e redução de riscos com intertravamento

O intertravamento IP não apenas restringe o acesso — ele fortalece a camada de auditoria, governança e prevenção de fraudes que sustenta a segurança corporativa de ambientes de alta criticidade.

Os ganhos operacionais diretos incluem:

- Maior controle sobre circulação interna, com rastreabilidade individual de cada acesso em áreas protegidas por eclusas de segurança;

- Redução de fraudes internas, eliminando a possibilidade de acesso por aproveitamento de entrada autorizada sem validação própria;

- Prevenção de acessos indevidos em momentos de alto fluxo, quando o tailgating é mais difícil de detectar por monitoramento visual;

- Registro detalhado de eventos, com histórico completo de cada validação realizada no interior da antecâmara — auditável e exportável;

- Integração com autenticação multifator, permitindo que a liberação da segunda porta exija biometria, cartão e PIN combinados para elevar ainda mais o nível de proteção.

Para a liderança de segurança, esse conjunto de benefícios tem leitura direta em governança: o intertravamento IP transforma um ponto de vulnerabilidade conhecida em um ponto de controle documentado — com dados que sustentam auditorias, investigações e relatórios de conformidade.

Boas práticas para implementar o intertravamento com segurança

A implementação do intertravamento IP exige planejamento técnico e operacional. Seguir boas práticas desde o início evita configurações frágeis, pontos de falha e incompatibilidades que comprometem a proteção que o mecanismo deveria garantir.

As orientações essenciais para uma implementação segura são:

- Avaliar a criticidade das áreas, priorizando ambientes com maior risco de acesso indevido, maior valor dos ativos protegidos ou requisitos regulatórios específicos;

- Definir regras claras de liberação, especificando condições de abertura, tempo máximo de permanência na antecâmara e comportamento em caso de falha ou alarme;

- Integrar com o sistema de controle de acesso existente, garantindo que o intertravamento opere na mesma plataforma de gestão, auditoria e monitoramento dos demais pontos;

- Garantir redundância de rede, com infraestrutura que suporte operação offline em caso de instabilidade — sem comprometer a segurança física durante falhas de conectividade;

- Realizar testes periódicos, verificando o funcionamento correto das regras, os tempos de resposta e a integridade dos registros gerados pelo sistema.

A escolha dos dispositivos IP deve considerar compatibilidade com a plataforma de controle de acesso, suporte a protocolos de segurança de rede e disponibilidade de suporte técnico especializado. Intertravamento mal configurado oferece falsa sensação de proteção — e a falsa sensação de proteção é mais perigosa do que a ausência de controle.

Áreas críticas da sua empresa têm o nível de proteção que exigem?

Se o controle de acesso convencional não impede tailgating, não valida individualmente cada entrada e não gera registros auditáveis em tempo real, o intertravamento IP é a camada que falta. A Commbox oferece solução completa de hardware e software para implementar o intertravamento de forma integrada, escalável e gerenciável.

Na prática, a solução inclui:

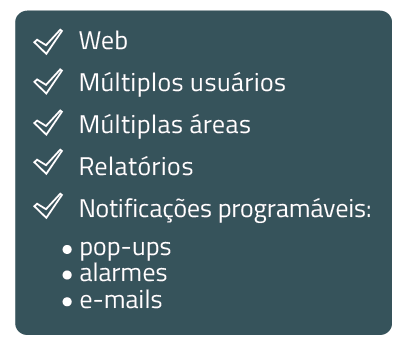

- Controladora IP MCA10 com suporte nativo a intertravamento IP entre controladoras via rede, garantindo lógica de bloqueio sequencial sem dependência de conexão física direta entre dispositivos — com capacidade para até 100.000 usuários e validação offline;

- Software SafeAccess com configuração remota de regras de intertravamento, monitoramento em tempo real do status de cada porta, histórico auditável de eventos e integração com CFTV para vinculação visual de cada validação registrada;

- Terminais biométricos KP400, KP500 e TIB20 para autenticação multifator no interior das antecâmaras — biometria, cartão MIFARE, 125KHz e QR Code disponíveis conforme o nível de proteção exigido por cada área;

- Multi I/O Series para automação IP das portas, com relés de controle, entradas monitoradas e lógica programável via Programador Lógico — sem necessidade de conhecimento em linguagem de programação;

- MAP10 Blade com core único para alarme, controle de acesso e automação, criptografia AES 256 e programação 100% remota — ideal para ambientes que precisam de intertravamento integrado à gestão de alarmes;

- Suporte técnico especializado para dimensionamento, configuração e testes periódicos em ambientes corporativos de alta criticidade.

Entre em contato com a Commbox e implemente o intertravamento IP com a robustez, a integração e o suporte que áreas críticas exigem.

Perguntas frequentes

Impedir a abertura simultânea de duas ou mais portas em sequência, garantindo que cada acesso seja individualmente validado. O mecanismo cria antecâmaras de segurança que eliminam o tailgating e reforçam o controle em áreas críticas.

É o intertravamento gerenciado via rede IP, onde a lógica de bloqueio sequencial opera por software integrado ao sistema de controle de acesso — permitindo configuração remota, monitoramento em tempo real e ajustes dinâmicos de regras sem intervenção física nos dispositivos.

Em data centers, instituições financeiras, laboratórios, indústrias e áreas executivas — ambientes onde o acesso indevido representa risco operacional, regulatório ou de segurança pessoal e exige validação individual auditável.

O modelo tradicional opera por conexão física direta entre dispositivos, sem visibilidade centralizada. O modelo IP gerencia a lógica via rede, com configuração remota, integração com controle de acesso e monitoramento em tempo real a partir de uma única plataforma.

Registra individualmente cada validação realizada no interior da antecâmara, com histórico completo auditável e exportável. Isso gera evidências rastreáveis para investigações, auditorias internas e processos de conformidade regulatória.

Avaliar criticidade das áreas, definir regras claras de liberação, integrar com o sistema de controle de acesso existente, garantir redundância de rede para operação offline e realizar testes periódicos de funcionamento e integridade dos registros.