Em ambientes corporativos críticos, uma queda de internet não é apenas um inconveniente técnico — é um risco operacional real. Quando o sistema de controle de acesso depende exclusivamente de conexão para funcionar, qualquer instabilidade pode travar portarias, expor áreas restritas e comprometer protocolos inteiros de segurança.

Disponibilidade e proteção caminham juntas. Entender o que é o acesso offline e por que ele é estratégico pode mudar a forma como você estrutura a segurança da sua operação.

Por que ambientes corporativos não podem depender apenas da rede

A dependência exclusiva de conexão de rede é o calcanhar de Aquiles de muitos sistemas de segurança eletrônica. Em ambientes corporativos de alta criticidade — indústrias, data centers, hospitais, sedes administrativas de grande porte — a disponibilidade do sistema não é um detalhe operacional: é uma condição para que a operação exista.

Quando o controle de acesso falha, as consequências aparecem em minutos:

- Paralisação de fluxos internos e formação de filas em portarias;

- Exposição involuntária de áreas restritas a acessos não autorizados;

- Quebra de protocolos internos de segurança e circulação;

- Risco físico a colaboradores e ativos estratégicos;

- Impacto financeiro direto pela interrupção das atividades;

Disponibilidade não é sinônimo de segurança — mas sem ela, a segurança deixa de existir na prática. Proteger um ambiente corporativo significa, portanto, garantir que o sistema funcione especialmente quando algo falha. E as falhas ocorrem com frequência maior do que muitos gestores estimam.

Entender quais eventos podem provocar essas falhas é o primeiro passo para construir uma arquitetura de segurança verdadeiramente resiliente.

Quando o controle de acesso para: os cenários mais críticos

Sistemas de controle de acesso dependentes de conexão constante acumulam vulnerabilidades em situações que, isoladamente, parecem improváveis — mas que na prática ocorrem com regularidade suficiente para exigir planejamento preventivo.

Os cenários de falha mais comuns incluem:

- Queda de internet ou instabilidade de rede — interrompe a comunicação entre os dispositivos e o servidor central de controle de acesso;

- Falha no servidor local ou na infraestrutura de nuvem — bloqueia validações e impede o registro de eventos em tempo real;

- Ataques cibernéticos — podem derrubar sistemas inteiros de forma coordenada, exatamente quando a segurança física mais importa;

- Manutenções não programadas — criam janelas de vulnerabilidade em horários imprevisíveis;

- Problemas elétricos — afetam simultaneamente a infraestrutura de rede e os dispositivos de acesso.

Em ambientes corporativos, cada um desses cenários representa uma ameaça concreta à continuidade da operação. Se, por exemplo, um sistema trava porque o servidor cai, isso transfere o problema técnico para o mundo físico: pessoas retidas, acessos liberados indevidamente ou bloqueios generalizados.

Nenhuma dessas situações é tolerável em operações críticas.

A solução para esse desafio não é eliminar a conectividade — é garantir que o sistema funcione com ou sem ela.

O que é controle de acesso offline e como funciona na prática

Resposta direta: acesso offline é a capacidade de um sistema de controle de acesso validar usuários e executar regras de segurança sem depender de conexão com um servidor central ou com a internet.

Na prática, isso significa que as regras ficam armazenadas diretamente no hardware do dispositivo — controladora ou terminal de acesso. Quando um usuário apresenta sua credencial (cartão, biometria, código ou QR Code), a validação acontece localmente, sem consultar nenhum servidor externo.

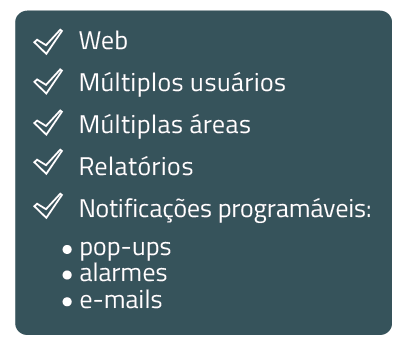

Como funciona a operação nos dois modos

- Modo online: o dispositivo se comunica com o servidor, sincroniza eventos em tempo real e recebe atualizações de regras e usuários;

- Modo offline: na ausência de rede, o dispositivo opera com base nas regras armazenadas localmente, sem qualquer interrupção no fluxo de acesso;

- Ressincronização automática: quando a conexão é restabelecida, o sistema sincroniza os registros e atualizações acumulados durante o período offline, preservando a rastreabilidade completa dos eventos.

Esse modelo une inteligência centralizada e autonomia local. O gestor mantém controle total sobre as políticas de controle de acesso — e o sistema garante que essas políticas sejam respeitadas independentemente do estado da rede.

Controladoras IP de alta capacidade conseguem armazenar regras de dezenas de milhares de usuários localmente, viabilizando essa autonomia mesmo em operações de grande escala.

Mais do que um recurso técnico, o acesso offline é um componente estratégico da continuidade operacional.

Continuidade operacional em ambientes corporativos: o verdadeiro diferencial

Pensar em continuidade operacional vai além de prevenir quedas de sistema. Em ambientes corporativos, significa garantir que os processos internos sigam funcionando mesmo diante de adversidades — e o controle de acesso está no centro disso.

Um sistema com operação offline assegura:

- Redução de filas e gargalos em portarias e pontos de acesso críticos;

- Manutenção dos protocolos internos de segurança e circulação de pessoas;

- Proteção contínua de áreas restritas, mesmo durante instabilidades de rede;

- Preservação dos registros de auditoria, com rastreabilidade integral dos eventos;

- Estabilidade em operações multisite, onde diferentes unidades precisam funcionar de forma autônoma.

Na gestão de riscos corporativos, a resiliência tecnológica é um ativo estratégico — não um custo. Um sistema que para quando a rede cai não é só um problema de TI: é uma lacuna direta na política de segurança da empresa.

Por isso, em ambientes corporativos críticos, essa lacuna pode gerar consequências jurídicas, financeiras e reputacionais expressivas.

Saber que o recurso é necessário é metade do caminho. A outra metade está em escolher a solução certa.

Como escolher um controle de acesso robusto para ambientes corporativos

Nem toda solução que declara operar offline oferece autonomia real. Avaliar uma plataforma de controle de acesso para ambientes corporativos exige critérios objetivos e análise criteriosa de cada componente da arquitetura.

Considere estes pontos ao avaliar fornecedores:

- Capacidade real de operação offline: quantos usuários o dispositivo valida sem conexão? O sistema mantém todas as regras localmente, incluindo restrições de horário e perfil de acesso?;

- Integração nativa com outros sistemas: RH, CFTV, ERP e diretório corporativo precisam se comunicar de forma eficiente com a plataforma de controle de acesso, sem adaptações custosas;

- Escalabilidade comprovada: a solução precisa crescer junto com a operação, suportando múltiplos sites sem perda de desempenho ou estabilidade;

- Criptografia e proteção de dados: protocolos como AES 256 e IEEE 802.1x são requisitos mínimos para ambientes corporativos que lidam com dados sensíveis;

- Suporte técnico especializado: em operações críticas, o tempo de resposta do fornecedor pode determinar a extensão do impacto de um incidente.

O domínio sobre hardware e software — quando ambos são desenvolvidos pelo mesmo fabricante — confere à solução níveis superiores de robustez, estabilidade e integração. Ambientes corporativos críticos exigem exatamente isso: uma plataforma coesa e confiável, não uma colagem de soluções de origens distintas.

Revise sua infraestrutura antes que a rede decida por você

Se a sua empresa ainda depende de conexão estável para manter o controle de acesso funcionando, é hora de rever essa arquitetura. Operações críticas não podem ficar à mercê de instabilidades fora do seu controle.

Entre em contato com a Commbox e conheça soluções de controle de acesso com operação online e offline, desenvolvidas para ambientes corporativos que exigem robustez, integração nativa entre hardware e software e suporte técnico especializado. A continuidade da sua operação começa com a escolha certa.

Perguntas Frequentes

É a capacidade do sistema de validar usuários e executar regras de acesso sem conexão com servidor central ou internet, usando dados armazenados no próprio hardware.

Os principais tipos são: por senha/PIN, por cartão ou RFID, por biometria (digital ou facial), por QR Code e multifatorial — combinando dois ou mais métodos simultaneamente.

Em controle de acesso, sistema offline é aquele que opera de forma autônoma, sem depender de rede ou servidor externo para validar credenciais e executar permissões configuradas previamente.

O modo offline é o estado de operação em que o dispositivo de controle de acesso funciona com base nas regras e usuários armazenados localmente, sem comunicação com o servidor central.

Sim. Os eventos são armazenados localmente durante o período offline. Quando a conexão é restabelecida, o sistema sincroniza automaticamente os registros, preservando a auditoria completa.

Sim. Em operações críticas — como data centers, indústrias e hospitais — qualquer falha de rede não pode comprometer a segurança física. O acesso offline garante continuidade operacional.