A segurança da informação é uma prioridade para empresas que lidam com dados sensíveis. Por isso, o Controle de Acesso e a proteção de dados são fundamentais para evitar vazamentos e garantir que apenas usuários autorizados possam acessar informações críticas.

Neste artigo, você entenderá como implementar boas práticas, tecnologias avançadas e regulamentações para fortalecer a segurança da sua empresa. Continue a leitura e saiba mais.

O Que é Proteção de Dados e Por Que Ela é Essencial?

A proteção de dados envolve um conjunto de estratégias e práticas destinadas a resguardar informações contra acessos não autorizados, perda, roubo ou vazamento. Assim, com a crescente digitalização das operações empresariais, garantir a confidencialidade, integridade e disponibilidade dos dados tornou-se um requisito essencial para qualquer organização.

Além dos prejuízos financeiros, a exposição de dados sensíveis pode resultar em penalidades legais e danos irreparáveis à reputação da empresa. Por isso, com regulamentações rigorosas, como a Lei Geral de Proteção de Dados (LGPD) e o Regulamento Geral sobre a Proteção de Dados (GDPR), a conformidade não é apenas uma recomendação, mas uma exigência legal.

Entre os benefícios que a proteção de dados traz para sua empresa, podemos citar:

- Prevenção de vazamentos: Evita a exposição de informações sensíveis.

- Redução de riscos de ataques cibernéticos: Barreiras de segurança dificultam invasões.

- Conformidade legal: Garante o cumprimento das regulamentações vigentes.

- Preservação da reputação da empresa: Protege a confiança de clientes e parceiros.

- Melhoria na gestão de acessos: Controla quem pode visualizar, editar ou compartilhar informações.

Mas como impedir que esses dados sejam acessados por pessoas não autorizadas? A resposta está na implementação de um Controle de Acesso eficiente, que veremos a seguir.

O Que é Controle de Acesso e Qual Seu Papel na Segurança da Informação?

O Controle de Acesso é um conjunto de sistemas físicos e digitais que gerencia e restringe a entrada de usuários a determinados recursos, garantindo que apenas indivíduos autorizados tenham permissão para acessar informações sensíveis.

Dessa forma, é um dos pilares da segurança da informação, atuando na prevenção de acessos indevidos e protegendo contra ameaças cibernéticas. O Controle de Acesso é dividido em 4 tipos:

- Controle de acesso físico: Restringe a entrada em ambientes físicos, como servidores, empresas e data centers.

- Controle de acesso lógico: Limita o acesso a sistemas, redes e aplicativos.

- Controle de acesso baseado em funções (RBAC): Concede permissões conforme a função desempenhada pelo usuário na empresa.

- Autenticação multifator (MFA): Exige múltiplas formas de verificação para garantir a identidade do usuário.

Assim, ao integrar proteção de dados e Controle de Acesso, é possível criar camadas adicionais de segurança, reduzindo significativamente as chances de invasões e vazamentos de informações. Confira mais em seguida.

Como o Controle de Acesso Ajuda na Proteção de Dados?

O Controle de Acesso é um dos pilares fundamentais da proteção de dados. Afinal, de nada adianta armazenar informações de forma segura se qualquer pessoa puder acessá-las sem restrições.

Para garantir a segurança das informações, o Controle de Acesso precisa incluir alguns elementos essenciais que aprofundaremos em seguida:

1. Autenticação e autorização

A autenticação é o primeiro passo para controlar quem pode acessar determinados sistemas. Isso pode ser feito por meio de senhas fortes, biometria, tokens de segurança ou autenticação multifator (MFA).

Após a autenticação, entra em cena a autorização, que determina quais ações o usuário pode realizar dentro do sistema. Isso evita que funcionários acessem informações sensíveis sem necessidade, reduzindo riscos de vazamento.

2. Criptografia de dados

A criptografia transforma dados em códigos indecifráveis para qualquer pessoa sem a chave de descriptografia correta. Isso garante que, mesmo que um invasor consiga acessar o banco de dados, ele não possa utilizar as informações de forma indevida.

Os métodos de criptografia mais usados incluem:

- Criptografia simétrica: Utiliza uma única chave para cifrar e decifrar dados.

- Criptografia assimétrica: Usa um par de chaves (pública e privada) para maior segurança.

- Hashing: Converte dados em um código único e irreversível.

3. Monitoramento e auditoria

Mesmo com camadas de proteção, ataques podem acontecer. Por isso, monitorar e auditar acessos é indispensável para identificar tentativas de invasão e agir rapidamente para evitar danos.

Ferramentas de SIEM (Security Information and Event Management) ajudam a detectar padrões suspeitos e emitir alertas em tempo real. Dessa forma, a empresa consegue reagir rapidamente a possíveis ameaças.

Agora que entendemos os principais elementos do controle de acesso, vamos explorar as boas práticas para garantir uma segurança ainda mais robusta.

Boas Práticas para Garantir a Proteção de Dados no Controle de Acesso

Para manter a segurança das informações e evitar vazamentos, é fundamental adotar algumas estratégias eficazes:

Implementação de autenticação multifator (MFA)

O MFA adiciona uma camada extra de segurança ao exigir múltiplos fatores de autenticação, como senha e código enviado por SMS. Isso reduz significativamente o risco de invasões causadas por credenciais comprometidas.

Uso de políticas de acesso baseadas em funções (RBAC)

Adotar o RBAC (Role-Based Access Control) assegura que os usuários tenham acesso apenas aos recursos necessários para suas atividades, minimizando riscos de exploração de privilégios excessivos.

Atualização contínua de sistemas e permissões

Sistemas desatualizados são alvos fáceis para ataques cibernéticos. Por isso, manter softwares e políticas de acesso sempre atualizados reduz vulnerabilidades e melhora a segurança da informação.

Adotando essas práticas, você evita alguns problemas comuns que podem prejudicar a sua empresa. Mas, que tal ir além? Continue a leitura e conheça a Commbox.

Conheça as Soluções de Segurança Eletrônica Corporativa da Commbox

Ao longo da leitura deste artigo, você conheceu a importância de aliar a proteção de dados ao Controle de Acesso da sua empresa. E, para garantir a segurança do seu negócio, você pode contar com as soluções completas de segurança corporativa da Commbox.

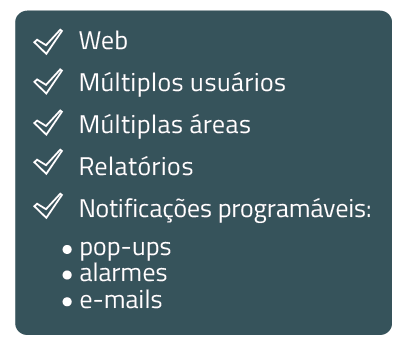

Nossa plataforma SafeAccess permite o gerenciamento de acessos por meio de controladoras IP, terminais biométricos e leitores de cartões RFID, QR Code e MIFARE, assegurando a identificação precisa e a validação offline de até 100.000 usuários.

Além disso, a integração com sistemas como CFTV, Microsoft Active Directory (AD) e RH possibilita a criação de regras avançadas de autenticação, incluindo dupla ou tripla verificação, anti-passback e monitoramento de acessos em tempo real.

Clique aqui e entre em contato conosco hoje mesmo para conhecer todas as nossas soluções em segurança eletrônica corporativa.