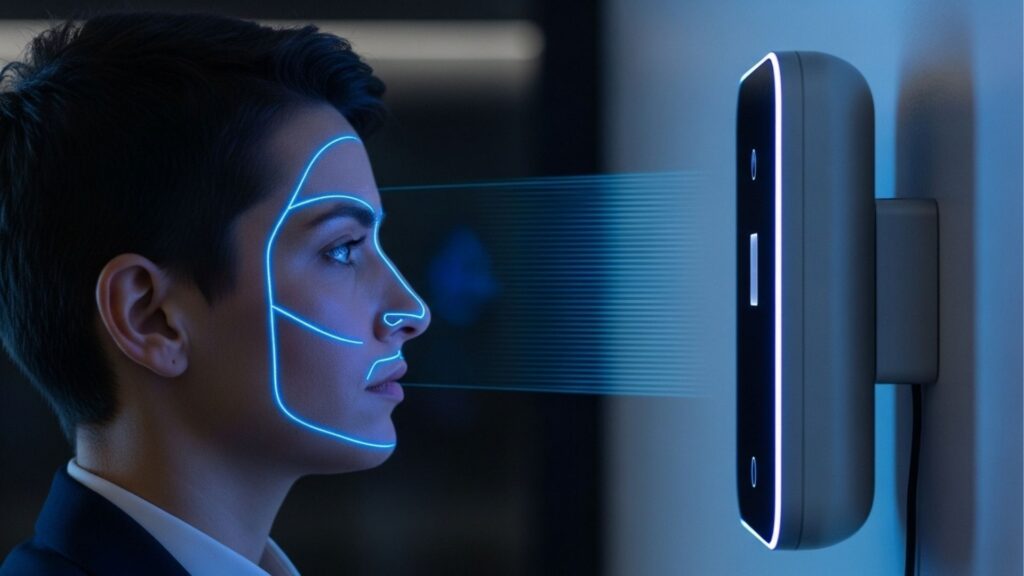

Segurança Corporativa: O Equilíbrio Entre Físico e Digital

Entenda como a integração entre segurança física e eletrônica cria operações mais inteligentes, previsíveis e imunes a falhas — um equilíbrio essencial para proteger pessoas, dados e patrimônio com eficiência estratégica.

Como a Auditoria Fortalece o Controle de Acesso Corporativo

Quer descobrir falhas antes que elas virem problemas? A auditoria de acessos é essencial para proteger dados e operações empresariais. Integrada ao controle de acesso, ela reduz riscos, otimiza processos e fortalece a segurança corporativa com automação e inteligência.

Mitos e Verdades Sobre Segurança Eletrônica nas Empresas

Muitos gestores ainda acreditam que segurança eletrônica se resume a câmeras e alarmes. Neste artigo, desmistificamos os principais mitos sobre o tema e explicamos como implementar uma estratégia eficaz, integrada e em conformidade com a lei.

Gestão Multisite: O Segredo do Controle Total

Gerenciar a segurança de várias unidades não precisa ser um desafio. A gestão multisite permite controlar acessos, padronizar políticas e agir em tempo real — tudo a partir de uma única plataforma.

Como o Compliance Fortalece a Segurança da Sua Empresa

Compliance e segurança caminham juntos na construção de empresas éticas, protegidas e sustentáveis. Entenda o que é compliance, seus pilares, benefícios e como aplicá-lo na prática para garantir conformidade, transparência e proteção de dados.

Segurança Eletrônica: O Diferencial Que Impulsiona Empresas

Em um mercado cada vez mais competitivo, a segurança eletrônica deixou de ser apenas uma medida preventiva para se tornar uma estratégia de valor. Descubra como sistemas integrados e tecnologias inteligentes podem fortalecer sua marca, reduzir custos e impulsionar o crescimento sustentável do negócio.

Segurança Corporativa: O Papel da Integração de Sistemas

A segurança moderna vai além de câmeras e alarmes. Entenda como integrar sistemas torna as empresas mais seguras, eficientes e preparadas para o futuro.

Segurança de Dados: Proteja as Informações da Sua Empresa

Descubra por que a segurança de dados é essencial para empresas de todos os portes. Saiba como proteger informações com boas práticas e tecnologia confiável.

Segurança Corporativa: Proteja sua Empresa

A segurança corporativa é essencial para proteger ativos físicos, digitais e operacionais das empresas. Neste artigo, mostramos o que é, como funciona e os principais benefícios da sua implementação.

Automação Empresarial: O Caminho Para Mais Segurança

Descubra como a automação empresarial pode aumentar a eficiência operacional e reforçar a segurança em empresas de todos os portes.