Os fatores de autenticação se tornaram a primeira linha de defesa real contra invasões corporativas. Senhas isoladas já provaram não ser suficientes: basta uma credencial comprometida para que um invasor acesse sistemas inteiros.

A autenticação multifator resolve isso ao exigir múltiplas camadas de verificação antes de liberar o acesso — combinando algo que o usuário sabe, possui e é. Entender como esse mecanismo funciona é o primeiro passo para blindar o ambiente digital da sua organização.

Por que uma senha já não é suficiente para proteger sua empresa

A senha foi, por décadas, o principal guardião das credenciais corporativas. Hoje, ela é o elo mais fraco da cadeia. Ataques de phishing, vazamentos em massa e técnicas de força bruta tornaram a senha solitária um alvo previsível — e o custo de uma invasão bem-sucedida vai muito além de dados perdidos: envolve reputação, conformidade regulatória e continuidade operacional.

É nesse contexto que os fatores de autenticação assumem protagonismo. Eles funcionam como camadas adicionais de verificação que confirmam a identidade do usuário antes de liberar acesso a sistemas, plataformas ou ambientes físicos. A lógica é direta: mesmo que uma senha seja roubada, o invasor ainda precisa superar outra barreira — e essa barreira extra muda completamente o cenário de risco.

Não à toa, setores regulados como o financeiro, o de saúde e o público já tratam a autenticação multifator como exigência de conformidade. Em fevereiro de 2025, o STJ determinou que tribunais implementassem múltiplo fator de autenticação nos sistemas da rede PDPJ — uma prova de que o tema migrou do campo técnico para a agenda de governança corporativa.

Conhecer os tipos de fatores disponíveis é o ponto de partida para construir uma política de segurança proporcional ao risco real do negócio — e é exatamente isso que os próximos tópicos apresentam.

Os três tipos de fatores de autenticação e como se combinam

Antes de definir quantas camadas de segurança uma organização precisa, é fundamental entender o que forma essas camadas. Os fatores de autenticação se organizam em três categorias, cada uma baseada em um princípio distinto de verificação de identidade.

- Algo que o usuário sabe: senha, PIN ou resposta de segurança. É o fator mais comum — e o mais vulnerável quando usado de forma isolada;

- Algo que o usuário possui: token físico, smartphone, cartão ou chave de segurança. Exige que o usuário tenha em mãos um dispositivo específico no momento do acesso;

- Algo que o usuário é: biometria — impressão digital, reconhecimento facial, timbre de voz ou leitura de íris. Inerente ao indivíduo e extremamente difícil de replicar.

O que é um código 2FA?

Um código 2FA é um código temporário gerado por aplicativo autenticador, enviado por SMS ou produzido por token físico. Funciona como segunda camada de validação no processo de login: após inserir a senha, o usuário informa esse código, que expira em segundos. Isso garante que, mesmo com a senha em mãos, um invasor não consiga concluir o acesso sem o dispositivo correspondente.

A combinação de dois desses fatores forma a autenticação de dois fatores (2FA). A combinação de três forma a autenticação 3FA.

Cada modelo atende a um perfil diferente de risco — e compreender essa distinção é essencial para definir a arquitetura de segurança correta para cada ambiente.

Dupla autenticação: fatores de autenticação para o dia a dia corporativo

Com os tipos de fatores bem definidos, a próxima questão é prática: quando a dupla autenticação já resolve? A verificação em duas etapas combina, tipicamente, senha com um segundo fator — código 2FA, notificação push ou biometria. Essa combinação cobre a grande maioria dos cenários de risco corporativo sem comprometer de forma relevante a experiência do usuário.

Os ambientes em que a dupla autenticação é especialmente recomendada incluem:

- Acesso a sistemas administrativos e ERPs;

- Plataformas de gestão empresarial em nuvem;

- Controle de acesso a áreas restritas;

- Aplicações financeiras e portais de RH;

- E-mails corporativos e ferramentas de colaboração.

As vantagens são mensuráveis. Pesquisas indicam que a autenticação multifator reduz em mais de 99% as chances de invasão, mesmo com senha comprometida. Além disso, a dupla autenticação favorece a conformidade com regulações como a LGPD e o GDPR, que exigem medidas técnicas proporcionais à sensibilidade dos dados tratados.

Na prática, a autenticação de dois fatores equilibra proteção e fluidez operacional — e, para a maioria dos ambientes corporativos, esse equilíbrio responde bem às demandas do dia a dia. Mas há situações em que ele não é suficiente.

Quando dois fatores não bastam: proteção reforçada para ambientes críticos

Infraestruturas críticas, data centers, instituições financeiras, órgãos públicos e ambientes com dados altamente sensíveis exigem um nível adicional de proteção — é aí que a tripla autenticação se torna indispensável. A combinação de três fatores de autenticação cria um perímetro que invasores raramente conseguem transpor.

Nesse modelo, além da senha e de um segundo fator, exige-se uma terceira camada: geralmente biometria ou dispositivo físico de alta segurança. Cada camada adicional eleva exponencialmente a dificuldade para qualquer tentativa de acesso indevido — funcionando como uma catraca de segurança em que cada etapa só abre quando a anterior foi devidamente validada.

A escolha entre dupla e tripla autenticação deve considerar três variáveis:

- Criticidade — qual o impacto real de um acesso não autorizado?

- Risco — qual o perfil e a probabilidade das ameaças ao ambiente?

- Impacto operacional — qual o custo da fricção para o usuário legítimo?

Responder a essas perguntas com precisão é o que transforma uma política de segurança de reativa em estratégica — e prepara o terreno para o passo seguinte: a integração com o ecossistema de controle de acesso.

Integração estratégica: conectando fatores de autenticação ao controle de acesso

Adotar fatores de autenticação vai além de distribuir tokens ou instalar aplicativos. A proteção real exige integração com o ecossistema de segurança da organização: sistemas de controle de acesso físico, plataformas corporativas, ambientes em nuvem e trilhas de auditoria completas.

Quando a autenticação multifator se conecta ao controle de acesso físico, cria-se um perímetro de segurança verdadeiramente integrado. O mesmo usuário que valida sua identidade para acessar um sistema também precisa confirmar múltiplos fatores para entrar em uma área restrita. Essa convergência entre segurança lógica e física elimina brechas que, tratadas isoladamente, permanecem vulneráveis e exploráveis.

Plataformas com suporte nativo a dupla e tripla autenticação também viabilizam auditorias granulares: quem acessou, quando, de onde e com quais credenciais. Esses dados são essenciais para responder a incidentes, demonstrar conformidade perante reguladores e ajustar políticas com base em evidências reais — e não em suposições.

Em resumo: autenticação multifator não é apenas uma solução tecnológica. É parte estrutural de uma política de segurança madura, que integra pessoas, processos e sistemas em um único modelo de proteção.

Sua empresa está protegida na medida certa?

Avaliar se os fatores de autenticação em uso hoje são compatíveis com o nível de risco da sua operação é uma decisão que não pode esperar. Ambientes corporativos críticos precisam de soluções que integrem autenticação multifator ao controle de acesso físico e lógico — com suporte nativo a dupla e tripla autenticação, biometria de alta performance e auditoria completa de acessos.

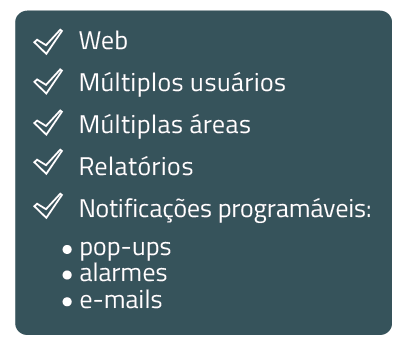

O SafeAccess, plataforma de controle de acesso da Commbox, foi desenvolvido exatamente para esse cenário. Com terminais biométricos de alta performance, suporte a dupla e tripla autenticação, e integração com sistemas corporativos como CFTV, Active Directory e ERP, ele transforma a gestão de acessos em um processo seguro, auditável e escalável — adequado às exigências dos ambientes mais críticos.

Fale com nossos especialistas e descubra como estruturar uma política de autenticação alinhada ao perfil de risco real da sua organização.

Perguntas Frequentes

São camadas adicionais de verificação que confirmam a identidade do usuário antes de liberar acesso. Combinam algo que o usuário sabe, possui ou é.

É um código temporário gerado por app, SMS ou token físico. Serve como segunda camada de validação no login e expira em segundos após ser gerado.

Reduz em mais de 99% o risco de invasão mesmo com senha comprometida, facilita conformidade com LGPD e GDPR e equilibra segurança com usabilidade corporativa.

O 2FA usa exatamente dois fatores. A autenticação multifator (MFA) é o termo genérico para dois ou mais fatores, incluindo modelos com três camadas de verificação.

Em ambientes críticos como data centers, instituições financeiras e órgãos públicos, onde o impacto de um acesso indevido é alto e o risco exige máxima proteção.

Por meio de plataformas que conectam terminais biométricos, controladoras IP e sistemas corporativos, unificando a verificação de identidade em ambientes físicos e digitais.